打印本文

打印本文  关闭窗口

关闭窗口

金山反病毒中心将此病毒命名为“西伯利亚渔夫”(Win32.Troj.Agent.ib.69632) 威胁级别:★★

因为任何人上网都是通过DNS服务器解析域名找到相应主机的,这种劫持用户DNS服务器设置的攻击行为,将会带来严重风险。

比如:病毒可以将网上银行的网站解析到一个精心设计的钓鱼网站,从而轻易得到用户的机密信息。估计类似的劫持行为,会被更多不怀好意的攻击者利用。

该病毒的行为有:

1.关闭 Dnscache 服务;

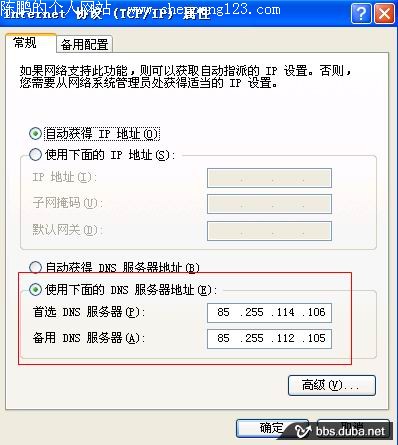

修改HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Tcpip\Parameters

DhcpNameServer 和 NameServer

85.2*5.1*4.106,85.2*5.1*2.1*5

修改DNS服务器到白俄罗斯的域名解析服务器。

重新打开Dnscache服务。

毒霸反病毒工程师跟踪该毒多个变种中包含的服务器地址后发现,此毒所指向的域名解析服务器主要位于俄罗斯、白俄罗斯、乌克兰等地区,不过,这并不代表此毒就一定是这些地区黑客的作品,因为黑客们通常都是在全球各地租用服务器作案的。

2:检查进程ieuser.exe,找到了就结束该进程

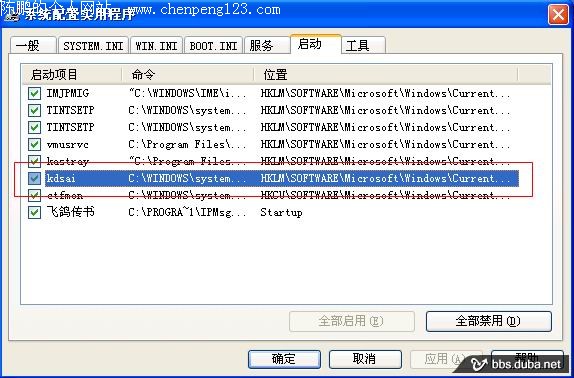

复制自身到%sys32dir%\kdxxx.exe的中,xxx为3位"a--z"的随机小写字母,同时复制explorer.exe到%sys32dir%下

3.添加注册表启动项:

Software\Microsoft\Windows NT\CurrentVersion\Winlogon system 指向病毒文件

Software\Microsoft\Windows\CurrentVersion run 指向病毒文件

运行msconfig可以看到病毒添加的启动项

如果系统是Vista,会添加一个服务启动项: Windows Tribute Service

4.Hook下列函数,隐藏病毒文件

NtSetValueKey

NtResumeThread

NtQueryDirectoryFile

NtDeleteValueKey

OpenProcess

DebugActiveProcess

5:将病毒代码注入到其他的系统进程中执行,被注入代码的、进程的头部+Ch处,有"PE"的标记。

尝试注入的进程有explorer.exe,csrss.exe,runonce.exe,service.exe等等

注入代码包括循环添加注册表启动项,循环修改DNS服务器设置;

连接远端地址64.*8.1*8.2*1,执行其他的黑客行为,盗取信息,下载;

检查到浏览器iexplore.exe时,hook下列Api:HttpSendRequestA,RegisterBindStatusCallback,recv

检查到浏览器firefox.exe的话,hook下列Api:recv

6:结束自身进程

保留一个打开的句柄在csrss.exe中,防止自身被删除

病毒通过以上技术进行隐藏,通常资源管理器搜索,是找不到病毒生成的kd*.exe文件的。

解决方案:

1.使用金山系统急救箱,完成扫描分析后,一次重启就可以解决

金山系统急救箱可以访问http://bbs.duba.net/thread-21988813-1-1.html下载

2.及时升级毒霸病毒库防止受此病毒病毒骚扰

3.手工解决

使用冰刃的文件管理找到c:\windows\system32\kd*.exe,将其删除。注意:系统自带的文件管理器是看不到这些隐藏的病毒文件的,即使修改文件夹选项为查看隐藏文件也无济于事。

使用冰刃内置的注册表编辑器,浏览到

HKLM\Software\Microsoft\Windows NT\CurrentVersion\Winlogon system

HKLM\Software\Microsoft\Windows\CurrentVersion run

删除病毒添加的注册表键,再重启电脑。

【责任编辑 王凡】

打印本文

打印本文  关闭窗口

关闭窗口