打印本文

打印本文  关闭窗口

关闭窗口 在介绍WEP加密破解的文章中,你会发现WEP的破解比你想像的容易得多,谁都可以用这些工具破译这种加密方法,只要观察网络上足够数量的流量,就能弄明白加密密钥。不过无线网络并不是就如此不堪一击,布署严密的保护措施,应用最新的加密技术,能够充分保护我们的网络免于来自内部与外部的攻击。本文就是对怎样保护无线网络的方法作一些比较基础的介绍。

对某些人来说,他们可能认为无线网络的安全性问题显得很复杂,设置一个安全的无线网络可能需要十分专业的基础知识和进行复杂的设置,也有人会讲:“我只是用电脑上上网而已,并没有干其他什么重要的事情,为什么我还要为安全问题费心呢?”,所以他们会放弃在安全方面的打算,这样就导致自己的网络“门户大开”。对于这个问题的回答,各位看了下面的内容后可能就不会产生这样的想法了。

一、无安全措施的WLAN所面临的三大风险:

1、网络资源暴露无遗

一旦某些别有用心的人通过无线网络连接到你的WLAN,这样他们就与那些直接连接到你LAN交换机上的用户一样,都对整个网络有一定的访问权限。在这种情况下,除非你事先已采取了一些措施,限制不明用户访问网络中的资源和共享文档,否则入侵者能够做授权用户所能做的任何事情。在你的网络上,文件、目录、或者整个的硬盘驱动器能够被复制或删除,或者其他更坏的情况是那些诸如键盘记录、特洛伊木马、间谍程序或其他的恶意程序,它们能够被安装到你的系统中,并且通过网络被那些入侵者所操纵工作,这样的后果就可想而知了。

2、敏感信息被泄露

只要运用适当的工具,WEB页面能够被实时重建,这样你所浏览过WEB站点的URL就能被捕获下来,刚才你在这些页面中输入的一些重要的密码会被入侵者偷窃和记录下来,如果是那些信用卡密码之类的话,嘿嘿,后果想想都知道是怎么回事。

3、充当别人的跳板

在国外,如果开放的WLAN被入侵者用来传送盗版电影或音乐,你极有可能会收到RIAA的律师信。更极端的事实是,如果你的因特网连接被别人用来从某个FTP站点下载儿童色情文学或其他的一些不适宜的内容,或者把它来充当服务器,你就有可能面临更严重的问题。并且,开放的WLAN也可能被用来发送垃圾邮件、DoS攻击或传播病毒等等。

二、保护我们的WLAN

在明白了一个毫无防护的WLAN所面临的种种问题后,我们就应该在问题发生之前作一些相应的应对措施,而不要等到发生严重的后果后才意识到安全的网络维护是多么重要。以下的内容就是介绍针对各种不同层次的入侵方式时采取的各种应对措施。

1、拥有无线网卡的普通用户

在一个无任何防护的无线WLAN前,要想攻击它的话,并不需要采取什么特别的手段,只要任何一台配置有无线网卡的机器就行了,能够在计算机上把无线网卡开启的人就是一个潜在的入侵者。在许多情况下,人们无心地打开了他们装备有无线设备的计算机,并且恰好位于你的WLAN覆盖范围之内,这样他们的机器不是自动地连接到了你的AP,就是在“可用的”AP列表中看到了它。不小心,他们就闯进了你未设防的“领域”了。其实,在平常的统计中,有相当一部分的未授权连接就是来自这样的情况,并不是别人要有意侵犯你的网络,而是有时无意中在好奇心的驱使下的行为而已。

如下的对策可以保护你的网络避免不经意的访问,不过这都是一些相当初级的内容,并不能提供避免那些更熟练些入侵者的实时保护。虽说这些内容都很“菜鸟”,它们大部分是如此简单,不过如果你的无线设备能够支持的话,我还是建议你作一下相关设置。

对策1:更改默认设置

最起码,要更改默认的管理员密码,而且如果设备支持的话,最好把管理员的用户名也一同更改。对大多数无线网络设备来说,管理员的密码可能是通用的,因此,假如你没有更改这个密码,而另外的人就可轻而易举地用默认的用户名和密码登录到了你的无线网络设备上,获得整个网络的管理权限,最后,你可能会发现自己都不能够够登录到你的WLAN了,当然,通过恢复工厂设置还是可重新获得控制权的。

更改你AP或无线路由器的默认SSID,当你操作的环境附近有其他邻近的AP时,更改默认的SSID就尤其需要了,在同一区域内有相同制造商的多台AP时,它们可能拥有相同的SSID,这样客户端就会有一个相当大的偶然机会去连接到不属于它们的AP上。在SSID中尤其不要使用个人的敏感信息。

更改默认的频道数可以帮助你避免与邻近的无线LAN发生冲突,但作为一个安全防范方法的作用很小,因为无线客户端通常会为可能的连接自动地扫描所有的可用频道。

对策2:更新AP的Firmware

有时,通过刷新最新版本的Firmware能够提高AP的安全性,新版本的Firmware常常修复了已知的安全漏洞,并在功能方面可能添加了一些新的安全措施,随着现在更新型的消费类AP的出现,通过几下简单的点击就可检验和升级新版本的Firmware了,与以前的AP相比较,老产品需要用户要从界面并不是很友好的厂商技术支持站点手工去寻找、下载、更新最终版本的Firmware。

许多用了几年的AP都已经过了它们的保修期了,这就意味着很难找到新的Firmware版本了,如果你发现最后版本的Firmware并不支持提升了安全性能的WPA(Wi-Fi Protected Access),其实更好的版本是WPA2,那就最好请认真地考虑一下是否更换你的设备了。

实际上,当前的802.11g设备至少应支持WPA,并在技术上有更新到WPA2的能力,但制造厂商并不会一直致力于支持他们的老产品,因此假如你想检查一下AP是否可支持WPA2,要不就在Wi-Fi Alliance's certification database(链接为:http://wi-fi.org/OpenSection/certified_products.asp?TID=2)中检查一下,要不就到google中搜索一下看。

对策3:屏蔽SSID广播

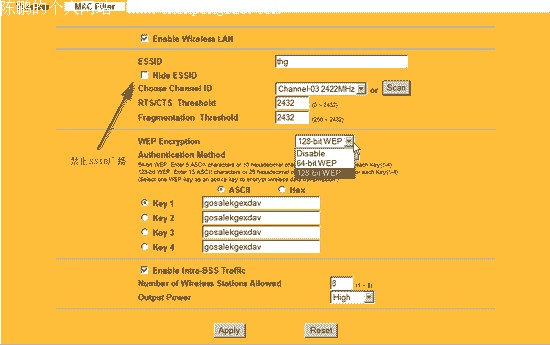

许多AP允许用户屏蔽SSID广播,这样可防范netstumbler的扫描,不过这也将禁止Windows XP的用户使用其内建的无线Zero配置应用程序和其他的客户端应用程序。在下图一中如果选中显示的“Hide ESSID”,则正是在一个ParkerVision的AP上屏蔽了SSID广播。(实际上,SSID和ESSID是指的同一回事)。

图一:在ParkerVision的AP上屏蔽SSID广播。

注意:在一个无线网络中屏蔽SSID广播并不能够阻止使用Kismet或其他的无线检测工具(如艾尔麦AirMagnet)的攻击者,这些工具检测一个存在的网络并不依靠SSID来进行。

对策4:关闭机器或无线发射

关闭无线AP,这可能是一般用户来保护他们的无线网络所采用的最简单的方法了,在无需工作的整个晚上的时间内,可以使用一个简单的定时器来关闭我们的AP。不过,如果你拥有的是无线路由器的话,那因特网连接也被切断了,这倒也不失为一个好的办法。

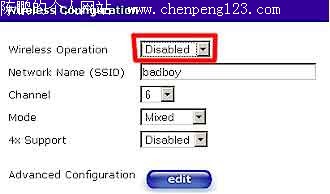

在不能够或你不想周期性地关闭因特网连接的情况下,就不得不采用手动的方式来禁止无线路由器的无线发射了(当然,也要你的无线路由器支持这一功能)。如下图二中所示。

图二:关闭无线发射

对策5:MAC地址过滤

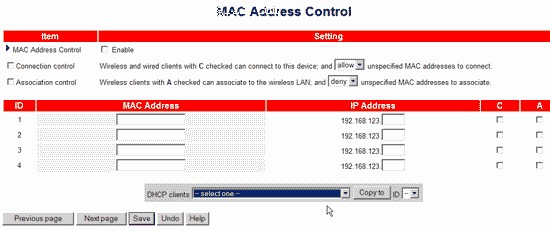

MAC地址过滤是通过预先在AP在写入合法的MAC地址列表,只有当客户机的MAC地址和合法MAC地址表中的地址匹配,AP才允许客户机与之通信,实现物理地址过滤。这样可防止一些不太熟练的入侵初学者连接到我们的WLAN上,不过对老练的攻击者来说,是很容易被从开放的无线电波中截获数据帧,分析出合法用户的MAC地址的,然后通过本机的MAC地址来伪装成合法的用户,非法接入你的WLAN中。如下图三所示

图三:在USR 8011 AP中的MAC地址过滤

http://anheng.com.cn/news/html/wlan_test/670.html

对策6:降低发射功率

虽然只有少数几种AP拥有这种功能,但降低发射功率仍可有助于限制有意或偶然的未经许可的连接。但现在无线网卡的灵敏度在不断提高,甚至这样的网卡随便哪个初级用户都可购买得到,特别是如果你在一幢大楼或宿舍中尝试阻止一些不必要的连接时,这可能没什么太大的价值了。

http://anheng.com.cn/news/html/wlan_test/670.html

下面我们将介绍对中级和高级无线用户可以采用的进一步的无线安全技巧以及针对专业破解工具我们该如何防范。

2、可熟练使用工具软件的中级用户

以上的措施只能对那些菜鸟有效,现在我们来提高提高防范技能,来防止那些更熟练的操作者,他们可是经常积极地在四处搜索无线网络的,在这些人中间,部分人并没有恶意,他们只是喜欢看看到底能够检测到有多少无线网络在周围,并且他们从来都没有尝试过使用所检测到的网络弱点;但其他的一些人可就不是这样了,他们一开始就是想连接到你的无线网络上并还有一些其他的不良企图。

在本段的内容中,我先假设在前面的介绍中所建议的所有防范措施都没有被使用,并且那些可能的潜在入侵者是可以寻找到你的无线网络。在这方面,最好有效的防范措施就是使用加密和身份验证,下面就这两方面特别是集中在加密方面来进行介绍。

对策7:加密

WLAN的管理员应该在网络上运行可用的最高强度的加密技术,现在比较成熟可用的技术有WEP、WPA和WPA2三种可供选择。

在这三种加密技术中,WEP(Wireless Equivalent Privacy)是加密能力最弱的一种无线安全技术,不过,当前它的应用是最为广泛的,这应归功于它实用于几乎所有802.11的无线产品。针对802.11b的产品,由于许多消费类的无线网络产品生产厂商已不提供从WEP升级到WPA的更新了,所以你就别无选择只能使用它了,并且其他现在还正在生产的新产品如VoIP无线电话等就仅支持WEP,强制一些WLAN用户降低他们的安全要求以适应最低的公共安全等级。

其他的WPA(Wi-Fi Protected Access)或WPA2则可提供足够的无线安全,由于它们使用了更强壮的加密技术和经过改良的密钥管理技术。这两者之间的主要不同之处是WPA2支持更强壮的AES(Advanced Encryption Standard)加密,但更使用用户糊涂的是,相比较于标准的WPA的TKIP加密技术,现在有许多允许选择AES加密的但标记为WPA的产品。

大部分的802.11g产品都支持WPA,但把老的产品升级为WPA2还有一个过程,甚至基于WPA2的802.11i标准在2004年6月才被批准。

本人推荐使用WPA,因为它和WPA2一样有效,并且有更广泛的支持,至少我是这样认为的。然而,要使用WPA的话,可能需要你购买一些新的设备了,特别是正在使用802.11b的WLAN中,不过标准的802.11g设备也不是很贵的,并能得到最佳的安全投资回报。

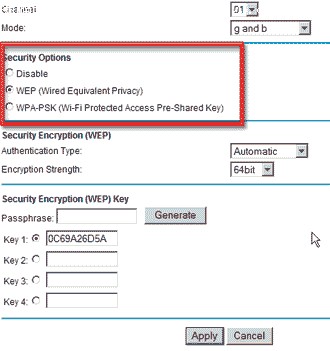

许多消费级的AP仅仅支持“Personal”版本,也叫做WPA-PSK(Pre-Shared Key),如下图四显示的内容。也有一些消费级的无线产品支持WPA2或WPA“Enterprise”(也就是通常所说的WPA“RADIUS”),不过如果没有实现它所必需的附加RADIUS服务支持的话,这项功能也没什么大的用处的。

图四:AP支持的加密选项

对许多个人的WLAN来说,使用WPA-PSK就可提供足够的安全保护了,不过所使用的密码必需足够长并且是没有什么具体含义的,不要使用数字,或者来自字典中的单词,因为如同cowpatty之类的程序已经可完成对WPA-PSK的基于字典的攻击。许多安全方面的专家推荐使用128bit的PSK,现在的许多WPA设备都支持字母与数字的PSK,也就是说,只需要16个字符就可达到专家的要求。

在因特网上有许多的密码产生器,我们可以通过Google来快速搜索到。例如在http://www.elfqrin.com/pwgen.html这个页面中,有诸如小写字母、大写字母、数字、空格与定制这些的组合来产生密码,甚至还可估计出要破解产生的这些密码大致需要多长的时间。

在这点的最后,我想提到的是现在有些生产厂商已开始出售这样的产品了,他们许诺在无线连接的安全保密方便可轻易地通过“一键设置”来未完成。Buffalo Technology最先生产出来了基于他们的AOSS(AirStation One-Touch Secure Station)技术的第一款产品;Linksys最近也开始出售基于相似技术的产品了,不过这种技术是从Broadcom的SecureEasySetup授权过来的。

3、面对拥有WEP/WPS-PSK破解技术的人

虽然WPA和WPA2解决了许多由WEP带来的难题,但它们依旧容易受到攻击,特别是关于PSK,许多人已可破解WEP密钥了。要破解WPA和WPA2“Personal”的pre-shared key是比较困难的,并且在时间上的开销也是相当长在,特别是假如使用了AES加密编码的话更是困难。虽说如此,但它还是可能被破解。

对策8:增加身份验证

面对各种新兴的网络攻击,管理员应该在网络中使用身份验证。身份验证通过要求一台客户端计算机“注册”到网络中来增加另外一层次上的安全措施。一般来说,这个“注册”过程包含被身份验证服务器处理的证书、标记和手动输入的密码(也叫做Pre-Shared-Key)组成。802.1x通过WEP、WPA和WPA2提供存取控制构架的使用,并且支持进行真实身份验证的几种EAP(Extensible Authentication Protocol)类型,George Ou’s关于Authentication Protocols的文章有大量的关于EPA、WPA和WPA2方面的内容。

对专业的网络人员来说配置身份验证是一项繁琐和费时的任务,更不用说家庭网络的使用人员了。举个例子来说,今年在旧金山举行的RSA大会上,各位与会者根本不必要操心去设置他们的无线连接,因为整页的说明书都是要求他们必须按照规定去做的。幸运的是,现在这种现象有所好转,现在有许多比较容易实现的产品可供选择了,LucidLink的2005年底提供一种名为“free fully-functional version”产品,对不超过三个用户,它支持无线安全和身份验证设置。Wireless Security Corporation(最近被McAfee收购)公司的WSC Guard也是一款相类似的产品。这是一款需要预订的产品,大量购买的话大概每用户每月的费用是从4.95美元开始的。从http://www.wirelesssecuritycorp.com/wsc/public/WirelessGuard.do可下载到30天的试用版本。

对有更多经验的网络人员来说另一个好的选择是TinyPEAP,它添加了一个小的支持基于PEAP身份验证的RADIUS服务到LinKsys WRT54G和GS无线路由器中,注意由于LinKsys并没有正式地支持这个固件,因此在安装TinyPEAP时出现了问题可是要自己负责的。

4、破解方面的专业老手

到现在为止,我们对无线入侵者采取的封锁措施已算是比较严密的了,如果在有线的以太网中则是相当于把他们的端口给封住了,但不管你做得有多好,防范得有多严密,总有一些破解方面的老手能穿透你无线网络的所有防御措施。那现在我们应该做些什么呢?现在有许多有线或无线网络的入侵检测和保护的产品可用,不过它们一般是定位于企业应用软件,因此是要收费的;不过也有一些开源的产品,但对网络初学者来说它们的用户界面都不是很友好,这方面最广泛使用的就是Snort了。

面对网络上层出不穷的各种攻击手段与破解技术,管理员和安全人员与他们进行的是一项“攻击与反攻击”、“破解与反破解”的长期斗争。但总的来说,如下介绍的方法不失为网络安全建设方面的基本技术。

对策9:实现普通的网络安全

我们可使用如下的普通方法来提高WLAN的安全性。

A、使用身份验证来存取任何的网络资源

任何服务、网络共享、路由器等等,在访问时都应该要求有用户级别的身份验证,尽管在没有某些身份验证服务器的情况下你也许并不能够真实地完成用户级别的身份验证,但如果是在Windows XP环境下,最少可以使用密码保护所有的共享文件夹并禁止Guest用户的登录,而且不要把整个硬盘驱动器的内容共享出来。

B、把网络分段

从防止基于网络的入侵来说,极端的做法就是不把计算机接入到网络中。还有另外一种方法把网络用户从对他们不适宜的地方隔离开来,这尽管仍旧允许来自因特网的访问,但基于NAT的路由器能够被用来建立有防火墙功能的LAN分段。

有VLAN功能的交换机和路由器也可用来分隔LAN用户,在许多“Smart”或可管理的交换机上都有VLAN功能,但对不可管理交换机和消费级别的路由器来说一般都很难有这样的功能。

C、增大基于软件的保护

最起码,你应安装一个较好的杀毒软件,并设置为自动更新它们的病毒库,诸如ZoneAlarm、BlackICE等个人防火墙软件能够提醒你来自网络的可疑连接。不幸的是,近来间谍软件造成的威胁也是不容小视,故在你的计算机中安装一款反间谍软件也是很必要的,像Webroot Software的Spy Sweeper最近看上去得到的反应不错,Sunbelt Software的 CounterSpy也是一款不错的产品。注意必须在局域网中的每台机器上都安装有防护软件,这样才能对整个网络形成有效的防护。

D、加密文件

使用健壮的加密方法来加密你的文件可对其提供有效的保护,防止没有经过授权的用户来访问它们。Windows XP的用户可使用Windows加密文件系统(EFS),而Mac OS X Tiger用户可使用FileVault。不过加密和解密过程会花费一些时间和计算机的处理能力,可能会使你的某些操作慢下来。

无线网络给我们提供了方便,但我们必须采取一些方法来保证它的安全,没有单独的一项措施就可保护你免受攻击,况且面对一些“顽固”的入侵者,完善的保护是非常难以达到的。

【责任编辑 王凡】

打印本文

打印本文  关闭窗口

关闭窗口