打印本文

打印本文  关闭窗口

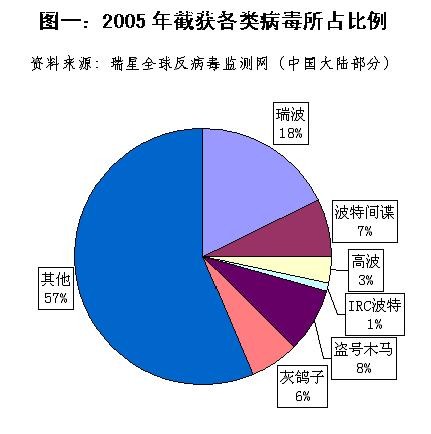

关闭窗口 瑞星全球反病毒监测网的统计数据(中国大陆部分)显示,2005年被截获的新病毒数量达到了72836个,比2004年增长了一倍还多。

2005年截获的新病毒中,很多属于同一病毒种族的不同变种:其中新增波特类(Bot)病毒变种数为23844个,瑞波变种12389个、波特间谍变种4920个、高波变种2352个、IRC波特变种850个。

2005年新病毒中“盗号木马”的数量为5484个,由国内作者编写的“灰鸽子”木马成为本年度头号病毒,它危害极大,变种极多(共有4257个变种),是国内近年来非常罕见的恶性木马病毒。

2005年病毒的发展呈现四大趋势:

1.可以获取经济利益的“商业病毒”泛滥

病毒编写者不再单纯炫耀技术,而更多以经济利益为目的。跟过去那种恶性病毒突然爆发相比,目前这种“悄悄潜入”的“商业病毒”给全社会造成了更大的实际损失。

盗号木马是“商业性病毒”的典型代表,它们在后台运行,没有任何提示信息,一般用户根本察觉不到机器已经中毒。这些木马偷偷记录用户的输入信息,比如QQ密码、网络游戏账号、网上银行卡账号等,并将这些信息直接发送到黑客手中,给用户带来直接经济损失。

2005年大量出现的“波特(bot)”类病毒则是“商业性病毒”的另一种体现。波特类病毒感染计算机之后会在这些机器上开置后门,接受黑客的远程控制。被安装了后门的计算机被称为“肉鸡”,由许多“肉鸡”组成的计算机网络被称为“僵尸网络(Botnet)”。

黑客往往不直接控制僵尸网络,而是将僵尸网络租用给需要的其它组织或个人。这些人可以用僵尸网络收集用户信息、对竞争对手网站进行攻击等等。曾有多家国外媒体报道,意大利和俄罗斯的黑手党利用僵尸网络攻击网站,然后对其进行敲诈勒索。

2.病毒传播范围更小,目的性和针对性更强

现阶段的病毒不同以往,它们不会毫无目的的爆发,相反只影响很小的一部分区域。对于黑客来讲控制小范围的计算机所带来的利益已经足够,并且风险要小得多。例如:2005年5月,瑞星截获了一个专门针对安徽电话卡用户开发的木马程序,它会弹出虚假提示框,骗取用户的200、201电话卡账号和密码。

同时,以前那种全能型的病毒在2005年很少出现,取而代之的是功能单一但是高效的病毒、木马。比如:“传奇木马”只针对网络游戏《传奇》开发,盗取其玩家的游戏账号,获取虚拟财产。

3.传播方式更加先进,利用社会工程学原理等新手法传播

病毒的传播方式比2004年更为先进,通过软盘、光盘等传统渠道传播的病毒数量减少,通过QQ、MSN、电子邮件以及病毒下载器等网络方式进行传播的病毒成为主流。

2005年曾出现了多起网站被黑事件,黑客在这些网站上放置病毒、木马,其他用户只要访问这些网站就有可能被感染。

即时通讯工具成为了病毒新的传播途径,利用MSN传播的蠕虫病毒初现端倪。2005年十大病毒中有三个就是跟即时通讯软件QQ相关的,它们主要通过QQ进行传播。而2005年2月的“性感烤鸡”爆发,是第一次有蠕虫类病毒通过MSN传播,并且给国内用户造成了比较大的影响。

去年,黑客们也开始利用社会工程学来促进病毒的传播,他们采用社会热点话题伪装病毒邮件和恶意网站,“芙蓉姐姐”、“超级女声”、“禽流感”等社会热点事件都成为病毒编写者吸引用户上当、主动运行病毒的诱饵。

| 热门推荐: | QQ文件共享漏洞入侵Win2003系统 | 重现Windows自动保存密码功能 |

4.与反病毒软件的对抗性进一步加强

从2005年上半年开始,Rootkits技术被病毒编写者所广泛应用。它们通过修改系统内核或取得系统最高权限,从而将自身、内存数据和注册表信息隐藏起来,躲避杀毒软件对其进行检测。

除了Rootkits隐藏自身外,病毒和木马对抗反病毒软件又增加了其它的手段。

其一是Downloader(下载器)被大量的应用。它们在后台运行,自动下载病毒、木马、恶意程序或者其他的下载器。对于一个企业网络,如果任何一台计算机存在有未被清除的下载器程序,则一旦这台机器连接互联网,它会自动从黑客指定的网站去下载最新的病毒程序,重新感染整个企业网络。由于Downloader的广泛应用使病毒的变种大量出现,这也给反病毒厂商收集病毒样本带来了一定的难度。

其二,超级病毒自动生成新病毒,躲避杀毒软件追杀。05年3月,瑞星截获了一个名为“琼斯(I-Worm.Jeans.a)”的概念型病毒,它内置了病毒源代码和编译器,每次随机对源代码进行自动改写,并利用内置的编译器重新编译出新的病毒程序。对于杀毒软件来说,每次生成的病毒程序特征都不同,都可以视为是一种新病毒。

今年大量出现的一个通过QQ进行传播的蠕虫病毒也是如此,它自动向QQ在线好友发送含有病毒的网站地址,其他用户登陆该网站就可能被病毒感染。该网站上的病毒样本每几个小时就会发生一次变化,这些变化是由程序自动完成,目的就是为了躲避杀毒软件的查杀。

因此针对这些情况,杀毒软件也需要在技术上作一些改进,比如瑞星2005版曾经采用Gen技术有效阻止了一些QQ尾巴病毒的传播。

报告节选二:流氓软件趋于商业化、集团化 产业链条已经形成

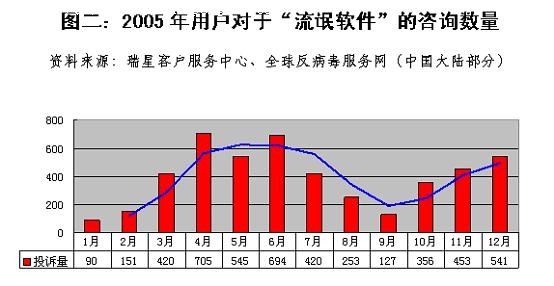

2005年,“流氓软件”在电脑用户中激起公愤。此类软件会修改用户的浏览器、频繁弹出广告等,并且很难卸载,极大地干扰了用户正常使用计算机。根据瑞星客户服务中心、全国反病毒服务网(国内部分)、瑞星病毒疫情监测网的统计,“流氓软件”已经成为危害广大用户信息安全的又一新兴威胁。

6月底,经过国家主管部门和瑞星等厂商联手打击,特别是“卡卡上网安全助手”公测以来,“流氓软件”泛滥的势头得到了有效控制。“卡卡助手”具有完备的反广告、反流氓软件功能,可以屏蔽绝大多数的流氓软件,在“卡卡助手”发布后的7、8、9三个月内,流氓软件的投诉量有所下降。

但是在利益驱使下,部分不良企业开始采用新的手段传播流氓软件,他们在上千种免费软件、共享软件、汉化软件里强制捆绑插件,用户安装这些软件后就会中招。

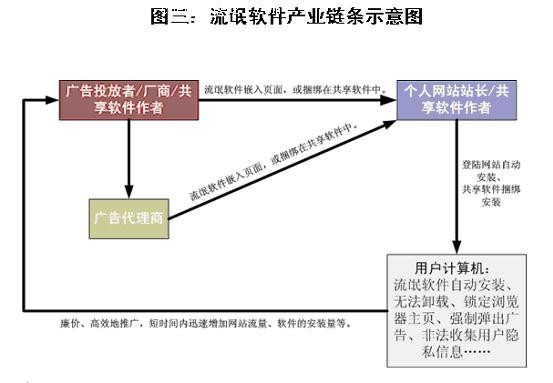

由于流氓软件越来越趋于商业化、集团化,并且已经形成了一套完整的产业链条。很多正规的软件公司和共享软件作者加入到流氓软件的黑色利益链条中来,这大大加强了流氓软件的传播能力。

例如,某反病毒软件厂商一边举着打击流氓软件的幌子,一边通过流氓软件、流氓网站推广自己的杀毒软件产品。当用户上网时,就会频繁收到弹出式广告:“你的计算机可能已经中毒,请立即下载XXXX进行杀毒”。同时,当用户电脑上没装杀毒软件时,该厂商会强行为用户安装杀毒软件。

可以说,流氓软件厂商与正规公司的合谋,加大了主管部门、行业厂商打击流氓软件的难度。在流氓软件的制作和传播过程中,广告主(投放广告的企业)、广告代理商、共享软件作者、个人网站站长都可以从中获利,而这是以严重侵犯用户利益为代价的。

在对“流氓软件”产业链的分析中,我们也发现了它的新发展趋势:

1.在达到了一定的推广效果之后,有些厂商会停止他们的流氓推广

比如:某网站采用流氓软件推广一段时间后,现在已经发布了卸载自身的软件工具。这种情况多出现在网站的推广中,达到了预期的流量后可能会暂停这种流氓推广方式。

2.在群众的声讨声中停止流氓推广,但大多数“从良”的厂商都是已达到自己的推广效果或者出于对自身名誉的重视。

比如:被网络行业协会列为流氓软件的某软件,现在已经在安装时提示用户相关信息。

但这些新的趋势并不意味着“流氓软件”产业链发生了根本性改变,目前的法律还没有对流氓软件做出明确规定,杀毒软件厂商只能在技术上提供清除措施,这是治标不治本的办法。只有在未来法律做出明确规定,人民群众的安全意识也得到提高之后,流氓软件的泛滥才能得到根本遏制。

| 热门推荐: | QQ文件共享漏洞入侵Win2003系统 | 重现Windows自动保存密码功能 |

报告节选三:手机病毒数量增多 短时间内不会大规模爆发

截止05年12月中旬,瑞星已截获“手机病毒”100余个。尽管2005年截获的“手机病毒”数量比04年有所上升,但瑞星专家认为,手机病毒不会在短时间内大规模爆发。

瑞星反病毒专家说,手机病毒传播需要有三个最基本的要素,即“传染源”、“传染途径(介质)”、“传染目标”。现阶段,手机操作系统主要是基于Symbian和微软的WinCE两大操作系统(Smartphone、PocketPC)。

从我们截获的手机病毒分析,97%以上都是基于这两个系统的,剩下的部分是基于Palm OS以及针对某一型号手机的恶意攻击代码。其中Symbain类的手机病毒需要在Symbian 60以上版本的操作系统上才能够运行。这就意味着只有价格比较高昂的“智能手机”才有可能成为手机病毒的“传染源”和“传染目标”。

从对这百余种手机病毒进行分析得出,其中大部分是通过蓝牙方式传播,也有少数通过诱骗用户下载、与计算机上安装的管理程序同步或通过MMS传播。现阶段,手机配备的蓝牙适配器主要基于V1.1标准,有效传输范围为10米。手机病毒要迅速传播必须在一个相对密集的区域,这就限制了手机病毒的“传播途径”。

目前,手机病毒还没有非常适合的“传染源”、“传染途径”和“传播目标”,所以短时间内并不会大规模的爆发。但是,随着智能手机的普及,以及其他传播方式的出现,手机病毒所带来的问题不容忽视。

从2001年开始,瑞星公司对手机及其它移动设备的信息安全进行了研究,并密切关注其最新动向。瑞星已经针对各个操作系统开发了相应的手机版安全防护软件,并在适当的时候予以发布。

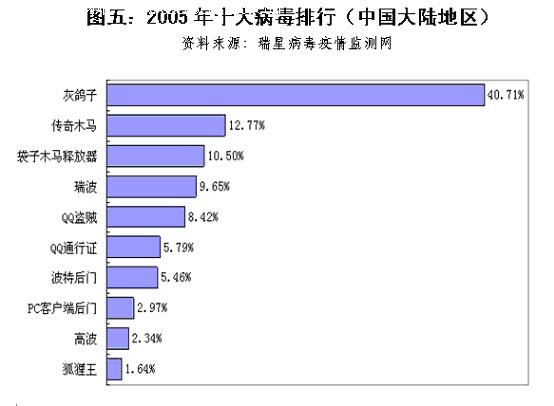

报告节选四:2005年十大病毒排行(中国大陆地区)

2005年对用户造成破坏最大的十大病毒排行如下:

1、 灰鸽子(Backdoor.Gpigeon)

2、 传奇木马(Trojan.PSW.LMir)

3、 袋子木马释放器(TrojanDroper.Worm.Bagz)

4、 瑞波(Backdoor.Rbot)

5、 QQ盗贼(Trojan.PSW.QQRobber)

6、 QQ通行证(Trojan.PSW.QQPass)

7、 波特后门(Backdoor.Sdbot)

8、 PC客户端后门(Backdoor.PcClient)

9、 高波(Backdoor.Agobot)

10、 狐狸王(Worm.QQ.TopFox)

| 热门推荐: | QQ文件共享漏洞入侵Win2003系统 | 重现Windows自动保存密码功能 |

打印本文

打印本文  关闭窗口

关闭窗口