打印本文

打印本文  关闭窗口

关闭窗口 现在,网上有很多盗号木马生成工具,只要设置好E-mail的用户名及该E-mail的密码,就可以盗号了。可你是否知道这个木马是包含后门的?在你用它来帮你盗号的同时,盗取的用户名及密码也都会发送给木马作者一份,而我们就是要利用嗅探工具来得到这个木马作者所用E-mail的用户名及密码。然后,来个“为民除害”。最后希望大家不要使用木马,不然害人的同时还会害己(有些木马还会盗取你的账号及密码)。

注:本文仅进行技术研究,请勿用于非法活动。

下面就以一款针对某网络游戏的木马来做分析,来看看如何得到木马中的一些“隐藏”信息。首先要准备的一些必要的工具:

①下载我们所需要的嗅探工具,解压后得到xsniff.exe;

②一个传奇木马软件,网络上有很多。

下面就来开始抓获这个木马中的谍中谍。

第一步:点击“开始→运行”,输入“CMD”(不含引号),打开“命令提示符窗口”。

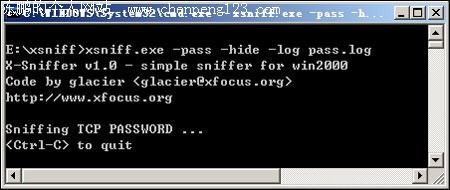

第二步:进入嗅探工具所在目录,输入“xsniff.exe -pass -hide -log pass.log”(不含引号),这样局域网里的明文密码(包括本机)都会被记录到pass.log中(见图1)。

图1

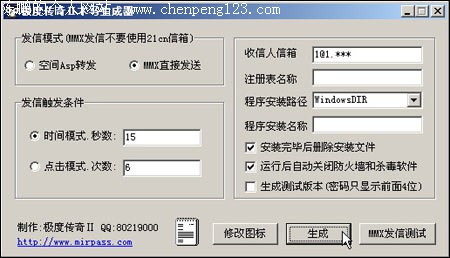

第三步:下面打开该网游的木马,输入你的邮箱地址(见图2),点击发送测试邮件的按钮,显示发送成功后,再打开生成的pass.log文件(括号内的文字为注释,并不包含在pass.log文件中):

图2

……

TCP [04/08/04 19:14:10]

61.187.***.160->202.102.***.114 Port: 1140->25

(前面的IP是发信人的IP地址,后面的IP是接收方的IP地址,PORT是指端口)

USER: ZXhlY3V0YW50[admin]

(USER是信箱用户名,前面的ZXhlY3V0YW50为加密的数据,后面[]内的为用户ID)

TCP [04/08/04 19:14:10]

61.187.***.160->202.102.***.114 Port: 1140->25

PASS: YWRtaW5zdXA=[adminsup]

(PASS是邮箱的密码,YWRtaW5zdXA=为加密数据,后面[]内的为密码)

TCP [04/08/04 19:14:10]

61.187.***.160->202.102.***.114 Port: 1140->25

MAIL FROM:

(类似于发邮件时的信息,指信息发送的目的邮箱)

TCP [04/08/04 19:14:10]

61.187.***.160->202.102.***.114 Port: 1140->25

RCPT T <1@1.***>

(测试信箱的地址)

……

第四步:现在我们已经知道了这个木马是使用admin@1234.***邮箱来发信的,用户名是admin,密码是adminsup。于是,进入这个邮箱,删掉那些信吧。

第五步:不要以为这就结束了,木马是狡猾的,很多木马还包含一个隐藏后门。执行刚刚生成的木马服务器端(没有手动清理病毒能力的读者请勿轻易尝试,并对系统进行备份,以便还原)。

第六步:使用前面的命令,让xsniff开始嗅探,进入该游戏,随便申请一个ID,接着退出,再去看看pass.log文件。

……

TCP [04/08/04 19:20:39]

61.187.***.160->61.135.***.125 Port: 1157->25

PASS: YWRtaW5zdXA=[admin]

TCP [04/08/04 19:20:40]

61.187.***.160->61.135.***.125 Port: 1157->25

MAIL FROM:

……

看到了吗?木马终于漏出了狐狸尾巴,用户名为admin,密码为admin,邮箱是为admin@12345.***,这个邮箱才是作者的后门程序,木马真正的后门。

第七步:最后,将该邮箱里的盗号邮件清除,然后恢复系统。

最后:笔者想告诫各位想用木马来盗别人的账号的朋友:害人之心不可有!因为,在加害别人的同时,你自己也正在被伤害……

【责任编辑:李旭海】

打印本文

打印本文  关闭窗口

关闭窗口