打印本文

打印本文  关闭窗口

关闭窗口 利用Cisco的AP,搭建一个企业无线局域网;用户的笔记本不用加入AD域,即可登录到无线网络,登录时使用域的用户名和密码;SSIDS隐藏,因此用户无法自行选择SSID,必须由管理员为其笔记本配置无线网络;管理员将为不同的用户选择配置不同的SSID,让其登录进不同的VLAN,从而实现网络权限的划分。

配置需求:

VLAN:一台AP多个VLAN,功能与交换机类似。

SSID隐藏:是

加密协议:WPA2

认证协议:801x下的PEAP

RADIUS服务器:Windows 2003所带的Internet Authentication Service(IAS)

用户目录:与企业的Microsoft Active Directory目录整合

环境搭建:

AP:Cisco AIR-AP1231G-A-K9,IOS版本:13(2)JA

认证服务器:Windows 2003 Enterprise Server with SP1,安装了IAS服务。

客户端:Windows XP with SP2,无线网卡为Intel PRO Wireless LAN 2100 3B Mini PCI Adapter.

无线AP的配置:

IP的配置:

找到IP:思科AP默认通过DHCP获取IP,因此如果你的网络中有DHCP服务器,请先查询AP的MAC地址,再到你的DHCP服务器的已分发地址池找到AP已获得的地址;如果你的网络中没有DHCP服务器,请通过Console连进AP.

配置IP:如果通过Console连进AP,请到interface BVI1下为AP配置IP.如果是通过网页界面配置IP,请到Express SetUp中为AP配置IP.默认的用户名和密码都是Cisco,记住区分大小写。

配置VLAN:

进入Service - VLAN,填入VLAN和VLAN名称,点击Apply新建VLAN.

重复上述动作,直到将多个VLAN全部建好。

确认与AP相连的交换机端口配置为Trunk Mode.

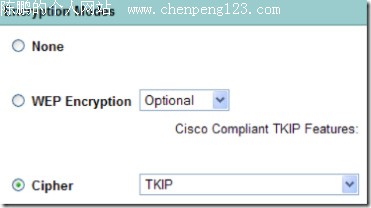

配置加密协议:

选择要配置的VLAN.

进入Security - Encryption Manager,在Encryption Modes中,选择Cipher - TKIP,其余默认。

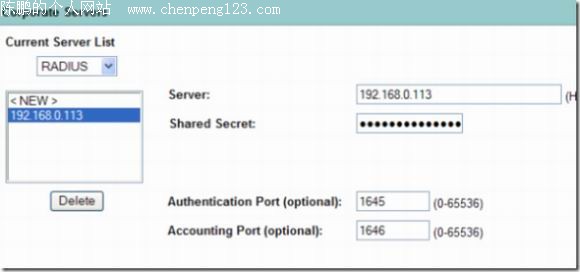

配置认证服务器:

进入Security - Server Manager,在Corporate Servers中,选择

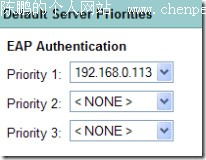

建好一个认证服务器后,还是在Security - Server Manager,在Default Server Priorities中,将我们刚刚建好的认证服务器设为默认的EAP Authentication server.

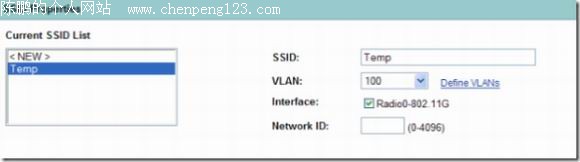

配置SSIDs:

进入Security - SSID Manager,在SSID Properties中,选择New,然后输入SSID的名称,所属的VLAN号,在无线端口前面打勾,确认使用的是该无线端口;Network ID可以不写的。

在Client Authentication Settings中,选择Open Authentication with EAP.

在Client Authentication Key Management中,选择WPA的Mandatory.

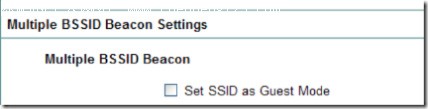

在Multiple BSSID Beacon Settings中,确认“Set SSID as Guest Mode”没有被勾选上。

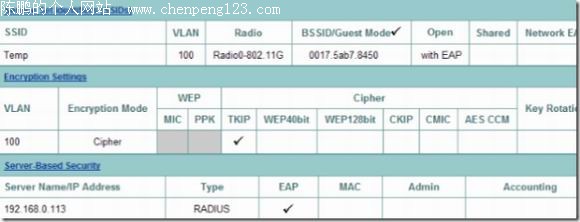

检查配置:

到Security中检查无线配置,最后的配置图应该类似于下图:

认证服务器的配置:

为服务器安装IAS服务。

将IAS服务器嵌入Active Directory中。只有做过这个配置,IAS才能到AD目录中去验证用户的真伪。

在IAS的Action菜单中,选择Register Server in Active Directory,即完成了注册。

为IAS服务器配置证书(这一步非常关键):

首先在AD域中配置证书服务器

然后为IAS服务器申请证书,证书类型为Computer或Server,不能是User或DC等。

证书申请完成后,将申请下来的证书导入IAS服务器,重启一次。

新建RADIUS客户端

在RADIUS Clients中,选择新建客户端。

为该客户端起一个好记的名字,通常就是AP的Hostname.然后填入AP的IP地址或者FQDN.

Client-Vendor选择Cisco,或者RADIUS Standard,都可以的。

填入Shared secret,必须和在AP中填入的一致。

点击确定即可完成客户端的新建。

新建策略

在Remote Access Policies中,选择新建。

为策略起一个好记的名字,这里我们用Temp.

在Access Method中,选择Wireless.

在用户或组的选择中,选择用户或组。

如果选择用户,那么请到AD的用户管理中,为该用户开通远程拨入权限。

如果选择组,那么请事先建好一个用户组,将所有要使用无线登录的用户帐号加入该组。

推荐使用组模式。

Authentication Methods中,选择PEAP,并点击配置以检查IAS服务器的证书是否安装完成。如果没有安装证书,这里是无法配置的。

建完策略后,需对该策略进行进一步配置。进入该策略的属性,选择Edit Profile,在认证页中,勾选上MS-CHAP v2,即可。

如果该策略只是对一个用户开设,那么还可以添加上对用户无线网卡的MAC地址的绑定。在策略条件中,加入一个形如“12356790AB”的Calling-Station-id即可。

完成配置

用户端的配置:

在用户无线网卡上,新建一个无线网络。

输入SSID名,网络认证选择WPA,数据加密选择TKIP,密钥为自动获取。

认证页中,勾选801x,选择PEAP,并点击其属性。

在PEAP的属性中,不勾选“验证服务器证书”,认证方法选择MS-CHAP v2,并点击配置,将“自动使用Windows登录名和密码验证前面的勾去掉”(重要)。

允许快速重连。

其他默认即可。

打印本文

打印本文  关闭窗口

关闭窗口