打印本文

打印本文  关闭窗口

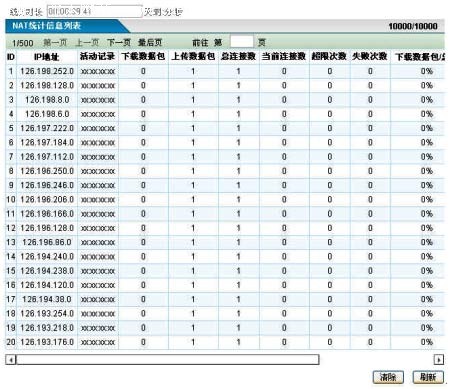

关闭窗口 【快速查找】在WebUIà系统状态àNAT统计àNAT状态,可以看到“IP地址”一栏里面有很多不属于该内网IP网段的用户:

在WebUIà系统状态à用户统计à用户统计信息,可以看到安全网关接收到某用户(192.168.0.67/24)发送的海量的数据包,但是安全网关发向该用户的数据包很小,依此判断该用户可能在做伪造源地址攻击:

【解决办法】

1、将中病毒的主机从内网断开,杀毒。

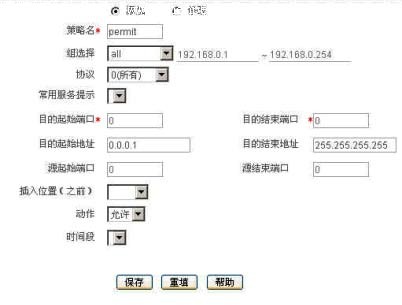

2、在安全网关配置策略只允许内网的网段连接安全网关,让安全网关主动拒绝伪造的源地址发出的TCP连接:

1)WebUIà高级配置à组管理,建立一个工作组“all”(可以自定义名称),包含整个网段的所有IP地址(192.168.0.1--192.168.0.254)。

注意:这里用户局域网段为192.168.0.0/24,用户应该根据实际使用的IP地址段进行组IP地址段指定。

2)WebUIà高级配置à业务管理à业务策略配置,建立策略“pemit”(可以自定义名称),允许“all工作组”到所有目标地址(0.0.0.1-255.255.255.255)的访问,按照下图进行配置,保存。

3)WebUIà高级配置à业务管理à全局配置中,取消“允许其他用户”的选中,选中“启用业务管理”,保存。

3、注意:

1)配置之前不能有命令生成的业务管理策略存在,否则可能导致Web界面生成的业务管理策略工作异常或者不生效。

2)如果,原先使用“允许其他用户”策略而被允许的用户,必须在WebUIà高级配置à组管理中,建立相应的工作组,并在WebUIà高级配置à业务管理中对该组用户进行相关的配置。

打印本文

打印本文  关闭窗口

关闭窗口